卡盟作为虚拟商品交易的重要载体,其核心功能在于连接游戏点卡、虚拟资产与终端用户,而SSL加密技术本应是保障交易数据安全的“防火墙”。然而,随着虚拟经济规模扩张,卡盟SSL风险正从技术细节演变为系统性安全隐患——这不仅关乎用户财产与隐私安全,更可能动摇整个虚拟交易生态的信任基础。警惕卡盟SSL风险,绝非否定SSL技术的价值,而是要在特定应用场景中识别其潜在漏洞,构建“技术+意识+管理”的三维防护体系。

卡盟SSL风险:从“安全符号”到“隐形陷阱”

SSL(安全套接层)协议通过加密传输与身份验证,确保用户与服务器间的数据不被窃取或篡改。在卡盟场景中,SSL本应承担双重使命:一是加密用户账号、密码、支付信息等敏感数据,防止中间人攻击;二是验证网站身份,避免用户访问假冒卡盟平台。但现实是,部分卡盟平台对SSL的部署存在“形式化”倾向,甚至将SSL证书当作“安全标签”而非“防护工具”,导致风险暗藏。

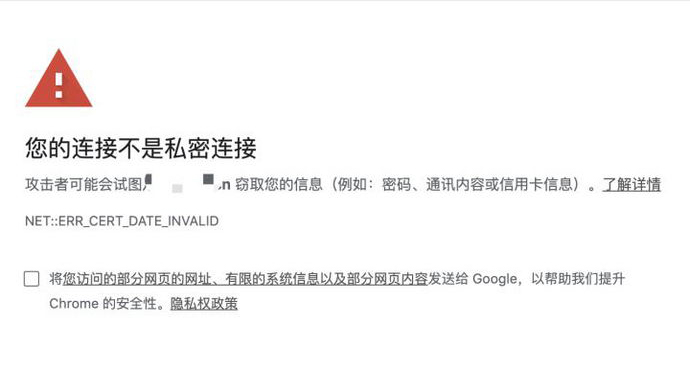

例如,某中小型卡盟平台为降低成本,使用免费SSL证书且长期未更新,证书过期后仍继续传输数据,浏览器虽提示“不安全”,但平台未采取任何补救措施,攻击者正是利用这一漏洞,通过伪造证书拦截用户支付信息,导致数百名用户虚拟财产被盗。这类案例暴露出卡盟SSL风险的典型特征:平台安全意识薄弱、证书管理流于形式、加密机制存在“空转”,使得SSL从“保护伞”异化为“风险放大器”。

风险具象化:卡盟SSL风险的三大典型场景

卡盟SSL风险并非抽象概念,而是通过具体技术漏洞与操作失范,形成可被利用的攻击路径。深入分析其表现形态,是构建防护的前提。

其一,伪造SSL证书的“钓鱼陷阱”。攻击者通过购买或伪造与正规卡盟域名高度相似的SSL证书,搭建假冒平台。由于浏览器对SSL证书的验证依赖“颁发机构”与“域名匹配”,普通用户难以分辨证书真伪。例如,某知名卡盟平台的仿冒网站使用“.cardmeng.com”(原域名为“.cardmall.com”)的证书,用户在非仔细核对域名的情况下极易受骗,输入的账号密码直接被攻击者获取。此类攻击利用了用户对“绿色锁标志”的盲目信任,将SSL的“身份验证”功能反转为“钓鱼工具”。

其二,加密强度不足的“数据裸奔”。部分卡盟平台为兼容老旧设备或降低服务器负载,仍使用SSL 3.0、TLS 1.0等已被淘汰的协议版本,或采用弱加密算法(如RC4、3DES)。这些加密方式在现代计算能力下极易被破解,攻击者可通过“中间人攻击”实时解密传输数据。2023年某行业报告显示,超过23%的卡盟平台仍使用TLS 1.0,这意味着用户支付信息(如银行卡号、CVV码)在传输过程中如同“明文”,可被轻易截获。

其三,证书管理混乱的“安全断层”。SSL证书并非“一劳永逸”,需定期更新、吊销与监控。但许多卡盟平台缺乏专业的证书管理机制:证书过期后未及时续费,导致加密功能失效;私钥泄露后未吊销旧证书,给攻击者可乘之机;多平台共用同一证书,一旦某个子域被攻破,整个证书体系将面临信任崩塌。某头部卡盟平台曾因子公司证书过期未更新,引发用户大规模数据泄露,最终损失超千万元,这正是证书管理失控的典型案例。

风险溯源:卡盟SSL风险的深层成因

卡盟SSL风险的滋生,本质上是虚拟经济快速发展中“安全需求”与“能力建设”失衡的结果。从行业生态与平台行为两个维度看,其根源可归结为三点。

行业“重流量、轻安全”的畸形生态。卡盟行业竞争激烈,平台为吸引用户,往往将资源集中于优惠活动、推广引流,对安全投入“能省则省”。SSL证书采购、加密技术升级、安全运维等需要持续成本投入,但许多平台将其视为“非必要开支”,甚至认为“攻击不会发生在自己身上”。这种侥幸心理导致安全建设长期滞后,当攻击手段升级时,脆弱的SSL体系首当其冲。

技术能力与安全意识的“双重短板”。中小型卡盟平台普遍缺乏专业安全团队,技术人员对SSL协议的理解停留在“部署证书”层面,无法进行深度安全配置(如启用HSTS、OCSP装订、证书透明度日志等)。同时,平台负责人对SSL风险的认知不足,认为“有锁就是安全的”,忽视证书细节管理。这种“技术盲区”与“意识缺位”叠加,使得SSL风险在平台内部长期处于“被忽视”状态。

监管标准的“模糊地带”。虚拟商品交易行业尚未建立统一的SSL安全标准,对证书类型、加密强度、更新周期等缺乏强制性规定。部分平台利用监管空白,使用“自签名证书”(不受信任CA颁发)或“过期证书”应付,而用户与行业组织难以有效监督。这种“劣币驱逐良币”的现象,导致合规平台的安全投入难以转化为竞争优势,进一步削弱了行业整体安全水平。

防御之道:构建卡盟SSL风险的“立体防护网”

警惕卡盟SSL风险,需从用户、平台、行业三个层面协同发力,将SSL技术从“形式合规”转化为“实质安全”。

用户端:提升“风险识别”与“行为防御”能力。普通用户虽无法改变平台安全配置,但可通过细节操作规避风险:一是仔细核对域名,警惕“仿冒域名”(如“cardmall.com”与“cardmall.net”);二是关注浏览器安全提示,对“不安全警告”“证书过期提示”绝不忽视;三是避免在公共WiFi下登录卡盟或进行支付,降低中间人攻击风险;四是选择启用“双因素认证”的平台,即使SSL被攻破,账号安全性仍有保障。

平台端:从“被动防御”到“主动治理”的转型。卡盟平台需将SSL安全纳入核心战略:一是部署权威CA机构颁发的证书(如DigiCert、GlobalSign),拒绝使用免费或自签名证书;二是升级至TLS 1.2及以上版本,禁用弱加密算法;三是建立证书全生命周期管理机制,设置自动更新与过期提醒,定期审计私钥安全性;四是启用HSTS(HTTP严格传输安全),防止协议降级攻击;五是定期进行渗透测试,模拟攻击场景及时发现SSL漏洞。

行业端:推动“标准建设”与“生态共治”。行业协会与监管机构需尽快制定卡盟SSL安全规范,明确证书类型、加密强度、更新周期等强制性要求;建立“SSL安全评级体系”,向用户公示平台安全等级;推动行业共享威胁情报,对伪造证书、攻击IP等黑名单进行联动封禁;加强对平台安全负责人的培训,提升行业整体安全意识。唯有通过“标准约束+市场激励+监管惩戒”的组合拳,才能倒逼平台重视SSL安全,构建健康生态。

结语:警惕卡盟SSL风险,守护虚拟经济的“信任基石”

虚拟经济的健康发展,离不开安全底层的支撑。卡盟SSL风险的本质,是技术快速发展中“安全需求”与“能力建设”的错配,也是行业生态“重利轻义”的必然结果。警惕风险,不是否定技术价值,而是要让SSL回归“保护数据安全”的本质——它不应是平台的“营销噱头”,而应是用户的“隐形铠甲”;不应是行业的“合规摆设”,而应是生态的“信任基石”。唯有用户擦亮双眼、平台压实责任、行业筑牢标准,才能让卡盟SSL从“风险陷阱”变为“安全屏障”,为虚拟经济的可持续发展保驾护航。