图卡盟语音作为近年来兴起的通讯工具,其语音通话的私密性一直是用户热议的焦点——真的能被别人听到吗?这个问题看似简单,却涉及技术原理、隐私机制、用户行为等多重维度。要解开这一疑惑,需从底层逻辑出发,剖析语音传输的全链路风险,而非停留在“能否被听到”的表层判断。语音通话的安全性本质是技术防护与用户行为的双重博弈,任何单一环节的漏洞都可能打破“私密”的假象。

一、图卡盟语音的传输机制:从“发声”到“接收”的链路解析

要判断语音“能否被听到”,首先要理解其传输路径。图卡盟语音的通话过程本质是“语音信号数字化-数据传输-信号还原”的流程:用户发声后,设备通过麦克风将声波转化为数字信号,经过编码压缩后,通过互联网传输至对方设备,再由对方设备解码还原为声波。这一过程中,是否存在“第三方旁听”的可能,取决于传输通道的加密强度与中间节点的可信度。

目前主流通讯工具普遍采用“端到端加密”(End-to-End Encryption,E2EE)技术,即语音数据从发送端设备加密后,仅能在接收端设备解密,服务器无法获取明文内容。若图卡盟语音严格采用端到端加密,理论上即便运营商或平台方也无法窃听通话内容。但技术实现层面存在变量:部分平台为降低服务器负载,可能在弱网环境下切换至“服务器中转加密”,即数据先发送至服务器,再由服务器转发给接收方,这种模式下服务器具备解密能力,若服务器被攻击或内部监听,语音内容便存在泄露风险。

此外,用户设备的“安全基座”同样关键。若发送方或接收方的手机被植入恶意软件(如间谍软件、录音木马),即便传输通道加密,语音信号在设备端(麦克风输入、扬声器输出时)仍可能被实时窃取。语音隐私的“最后一公里”往往不在网络传输,而在设备本身的安全状态。

二、用户认知误区:被忽视的“非技术性监听”风险

多数用户对“语音被听到”的担忧,集中于“技术性监听”(如黑客攻击、平台监听),却忽略了更普遍的“非技术性监听”场景。这些场景与图卡盟语音的技术设计无关,却直接导致语音内容外泄。

一是账号共享与设备共用风险。部分用户为方便管理,多设备登录同一图卡盟账号,或在公共电脑、网吧等设备上使用语音功能后未及时退出。若设备被他人登录或残留恶意程序,历史语音通话记录、缓存语音文件可能被窃取。更常见的是家庭共用设备场景:父母、伴侣通过同一手机登录账号,或使用智能音箱、智能电视等外接设备时,语音可能被设备默认录音功能捕捉。

二是社交工程与钓鱼陷阱。诈骗分子常以“图卡盟官方客服”“语音权限验证”等名义发送钓鱼链接,诱导用户点击恶意链接或下载伪装成图卡盟的APP。一旦用户授权麦克风权限或输入账号密码,攻击者即可远程监听语音通话,甚至冒用用户身份实施欺诈。这类“社会工程学攻击”往往利用用户对平台的信任,绕过了技术层面的加密防护。

三是第三方应用权限滥用。图卡盟语音作为独立APP,需获取麦克风、存储等权限才能正常运行。但部分用户安装“增强版”“破解版”图卡盟,或在使用时授权不明第三方插件(如语音变声、通话录音工具),这些工具可能在后台偷偷开启录音,并将语音上传至服务器。用户对权限的“一次性授权”,可能演变为持续的隐私泄露通道。

三、第三方监听的技术路径:从“可能性”到“现实性”的跨越

抛开用户行为因素,是否存在技术手段能“破解”图卡盟语音的加密,实现第三方监听?这需结合当前黑客攻击的常见手段分析。

一是中间人攻击(MITM)。若图卡盟语音在传输过程中未使用证书锁定(Certificate Pinning),攻击者可通过公共WiFi、路由器劫持等方式,伪装成通信双方建立“假连接”,实现语音数据的窃听与篡改。不过,随着HTTPS协议普及和证书锁定技术的应用,中间人攻击的难度已显著提升,仅适用于用户连接未加密WiFi或使用旧版本APP的场景。

二是协议漏洞利用。任何通讯协议都可能存在设计或实现漏洞。例如,若图卡盟语音的加密算法存在后门、密钥生成机制可预测,或服务器端代码存在SQL注入、逻辑漏洞,攻击者可直接从平台数据库获取语音数据。这类风险多见于中小型通讯平台,若图卡盟作为头部产品,其安全团队通常会定期进行代码审计和漏洞修复,但“零漏洞”仍是理想状态,历史偶发的安全事件(如服务器配置错误导致数据泄露)也印证了这一点。

三是设备端物理攻击。对于高价值目标(如企业高管、政府人员),攻击者可能通过物理接触植入专用监听设备,或利用手机系统漏洞获取Root权限,直接访问语音文件存储区。这种攻击成本较高,普通用户几乎不会遭遇,但提醒我们:设备本身的物理安全是语音隐私的底层保障。

四、如何守护图卡盟语音的“私密性”?从被动担忧到主动防御

面对“语音能否被听到”的疑问,答案并非简单的“能”或“不能”,而是“在什么情况下能被听到”。对于普通用户而言,与其纠结技术层面的绝对安全,不如通过主动行为降低风险。

一是确认平台加密机制,优先选择“端到端加密”服务。用户可在图卡盟官方帮助文档或隐私政策中查询语音通话的加密方式,若明确标注端到端加密,可大幅降低服务器端泄露风险。同时,定期更新APP至最新版本,避免因旧版本漏洞被利用。

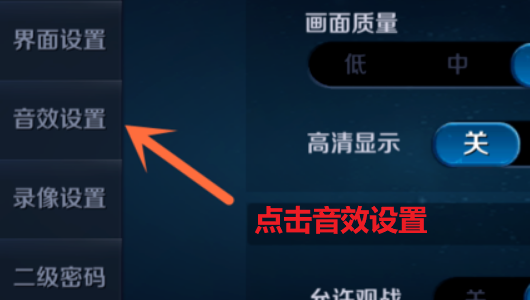

二是严格管理设备权限与账号安全。关闭图卡盟语音的非必要权限(如通讯录、位置权限),使用“隐私空间”或“分身应用”隔离工作与个人账号;避免在公共设备上登录,定期检查账号登录记录,发现异常立即修改密码并开启双重验证;对手机进行安全检测,及时清除恶意软件。

三是警惕社交工程与钓鱼场景。不轻信“官方客服”的主动来电,不点击陌生链接,不安装非官方渠道的APP;在公共WiFi下关闭图卡盟语音自动连接,或使用VPN加密网络流量;涉及敏感信息的通话尽量使用“私密模式”(若平台支持),或通过线下面对面沟通。

四是提升隐私保护意识,接受“相对安全”而非“绝对安全”。没有任何通讯工具能保证100%不被监听,但通过技术防护与行为自律,可将风险降至最低。正如银行保险柜无法阻止暴力开锁,但能防范小偷——语音隐私的安全,本质是“防君子不防小人”,重点在于降低被“顺手牵羊”的概率。

图卡盟语音的“私密性”并非技术黑箱,而是由加密技术、平台管理、用户行为共同构建的动态平衡。每一次语音通话的安全,都始于用户按下“拨号键”前的权限确认,终于挂断电话后的安全习惯。在数字时代,隐私保护没有一劳永逸的解决方案,唯有正视风险、主动防御,才能让每一次对话真正成为“只属于两个人的声音”。