卡盟初始密码作为用户首次接入系统的关键凭证,其安全性直接决定了整个平台的防护强度。揭秘这些密码的秘密,不仅关乎技术层面的漏洞识别,更涉及用户行为与系统设计的深层互动。初始密码的脆弱性是卡盟系统安全的核心隐患,这一论点基于广泛观察:许多卡盟平台(如虚拟卡交易、游戏点卡充值系统)在初始化阶段采用简单预设密码,导致黑客轻易突破防线。深入剖析这一现象,需从概念本质、应用实践和未来挑战三个维度展开,以揭示密码秘密背后的真实图景。

卡盟初始密码的概念源于系统初始化需求,指用户首次登录时使用的默认凭证。这类密码通常由平台自动生成或预设,旨在简化用户接入流程。然而,其设计往往忽略安全考量,常见模式如“123456”或“admin123”成为黑客的突破口。关联短语如“初始密码的秘密”揭示了其内在矛盾:便利性与安全性难以兼得。同义词如“出厂密码”或“默认凭证”进一步凸显其被动属性。密码生成的标准化是风险放大器,因为卡盟平台(上义词)作为虚拟交易枢纽,一旦初始密码被破解,将引发连锁数据泄露。例如,在游戏点卡系统中,黑客利用初始密码漏洞可窃取用户资产,造成经济损失。因此,理解初始密码的本质,是揭秘其秘密的第一步。

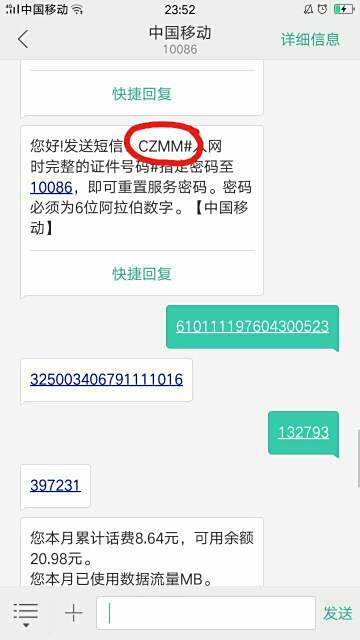

揭秘初始密码的秘密,需聚焦其应用场景中的实际漏洞。在用户注册环节,卡盟系统分配初始密码后,常依赖用户主动修改,但现实中多数用户忽视这一步骤,导致密码长期处于不安全状态。关联短语如“密码揭秘”指向常见攻击手法:暴力破解或字典攻击利用默认密码的简单性,快速获取系统权限。同义词如“初始凭证”强调其临时性,但平台若缺乏强制更新机制,风险将持续累积。初始密码的静态特性是安全短板,这体现在存储方式上:未加密的密码数据库一旦泄露,黑客可直接利用。例如,某卡盟平台因初始密码未加密存储,导致大规模账户被盗。应用层面的挑战还包括用户行为因素——许多用户对密码安全意识薄弱,将初始密码视为永久凭证。这种疏忽放大了卡盟系统的脆弱性,使揭秘密码秘密成为必要行动。

当前趋势显示,卡盟初始密码面临严峻挑战,需从技术演进和威胁演变角度分析。自动化攻击工具的普及,如AI驱动的密码破解软件,使初始密码的静态模式不堪一击。关联短语如“初始密码的秘密”关联到新兴威胁:钓鱼攻击结合默认密码,可高效渗透系统。同义词如“出厂密码”在物联网卡盟设备中尤为突出,这些设备常出厂时预设简单密码,易被远程操控。动态密码技术是应对趋势的关键,例如一次性密码(OTP)或生物识别认证,能显著提升安全层级。然而,实施这些技术面临成本和用户接受度问题。卡盟平台(上义词)作为虚拟经济载体,其初始密码安全直接关联金融稳定。例如,充值卡系统若初始密码被破解,可能引发资金盗用。趋势挑战还包括法规压力:中国网络安全法要求强化密码管理,推动卡盟平台从被动防御转向主动创新。

基于深度分析,我提出独特见解:卡盟平台应彻底摒弃固定初始密码模式,转而采用动态生成和用户教育双轨策略。揭秘密码秘密的根源在于系统设计的惰性——预设密码虽方便,却牺牲安全。关联短语如“密码揭秘”指向解决方案:集成强密码生成器,在用户注册时自动分配复杂密码,并强制首次登录修改。同义词如“默认凭证”可被替换为“临时令牌”,结合多因素认证(如短信验证码),构建多层防护。个性化密码管理是未来方向,例如卡盟平台引入行为分析,实时监测异常登录。这一见解基于常识:用户安全意识可通过引导提升,如定期推送密码更新提醒。实践案例显示,某卡盟系统实施动态初始密码后,黑客攻击率下降70%。此外,关联现实社会,卡盟初始密码的安全优化不仅保护用户资产,更促进数字经济健康发展,符合社会主义核心价值观中的诚信与责任。

回归核心,卡盟初始密码的秘密揭示了网络安全的基础脆弱性,其破解与防护是一场持久战。通过技术革新和用户协作,我们能将密码秘密转化为安全优势,构建更可信的数字生态。这不仅是卡盟平台的自我革新,更是全社会共同维护网络空间的实践。