卡盟骗密码层出不穷,小心你的账号安全吗?在数字生活深度渗透的当下,账号安全已成为每个网民不可回避的命题。从社交软件到支付平台,从游戏账户到云存储服务,账号背后是个人隐私、财产乃至社交关系的集合体。然而,以“卡盟”为核心的密码黑灰产业链正以更隐蔽、更精准的方式威胁着用户安全,骗密码手段的迭代速度远超普通用户的防御认知,账号安全防线正面临前所未有的挑战。

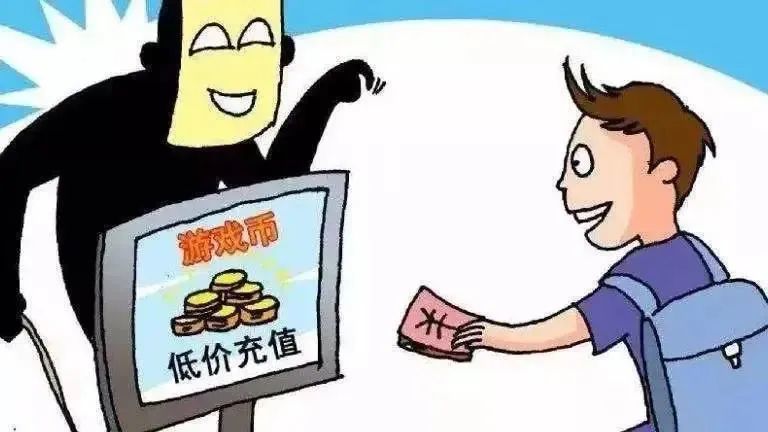

卡盟,全称“卡片联盟”,本是游戏虚拟道具交易的灰色平台,却逐渐演变为密码泄露、账号交易的“黑产枢纽”。其运作模式早已超越简单的“买号卖号”,形成了从信息窃取、密码破解到账号分发的完整链条。钓鱼链接、社工库攻击、木马病毒、撞库破解……这些技术手段在卡盟平台上被明码标价,形成了一套标准化的“密码服务套餐”。例如,一份包含千条游戏账号密码的“数据包”售价仅需数十元,而带有支付权限的高价值账号则被炒至上万元。更隐蔽的是,部分卡盟开始提供“定制化骗密服务”,攻击者可根据目标用户的社交习惯、平台偏好,定制钓鱼页面或伪装好友的诈骗话术,精准度堪比“量身定制”。

账号安全风险的根源,在于用户习惯与黑产技术的“代差”。多数用户仍停留在“密码=安全”的单一认知中,习惯使用生日、手机号等弱密码,或在多个平台重复使用同一密码。这种“密码惰性”恰好被卡盟黑产利用——一旦某个平台的数据库泄露,用户在其他平台的账号也可能“连环失守”。更值得警惕的是,部分平台自身存在的安全漏洞,为卡盟骗密提供了“温床”。例如,某社交平台曾因API接口设计缺陷,导致用户手机号和加密密码被批量窃取,这些数据最终流入卡盟平台,成为骗密交易的“原材料”。用户与平台之间的“信任博弈”中,安全成本的转嫁让普通用户沦为最脆弱的环节。

面对层出不穷的卡盟骗密手段,系统化的防护策略已成为账号安全的“刚需”。首先,密码管理的“去中心化”改革势在必行。传统“一码通行”的模式必须被摒弃,取而代之的应是“高强度独立密码+双因素认证”的组合策略。例如,使用密码管理器生成包含大小写字母、数字及特殊符号的16位以上随机密码,并为重要账户开启短信验证、生物识别等二次验证。其次,用户需建立“风险感知”能力,对异常登录、密码修改等操作保持警惕。当收到“账号异常”的提示时,应通过官方渠道核实,而非点击陌生链接——这正是卡盟常用的“钓鱼式骗密”手段。此外,定期检查账号安全状态,通过平台的安全中心查看登录记录、设备管理,及时清除异常授权,能有效降低账号被盗风险。

技术演进的双刃剑效应,让账号安全防护进入“动态对抗”阶段。一方面,人工智能、大数据分析等技术被应用于安全防护,例如通过行为识别检测异常登录,通过机器学习预测钓鱼网站特征;另一方面,卡盟黑产也在利用AI升级骗术,如深度伪造(Deepfake)技术伪造好友语音视频,诱导用户泄露密码。这种“技术军备竞赛”中,个人用户需摒弃“一劳永逸”的防护心态,转而建立“持续进化”的安全意识。例如,及时更新操作系统和应用软件的安全补丁,避免连接不明Wi-Fi,谨慎扫描二维码——这些看似琐碎的细节,正是阻断卡盟骗密链条的关键节点。

账号安全不仅是个人隐私的“防火墙”,更是数字社会信任体系的基石。当卡盟骗密导致社交账号被盗,不仅可能面临财产损失,更可能面临名誉损害、社交关系破裂等次生风险。某高校学生曾因游戏账号被盗,导致虚拟装备被转卖,进而引发与买家的纠纷,最终陷入“账号找回—密码重置—再次被盗”的恶性循环。这类案例折射出,账号安全已超越“个人问题”范畴,与数字社会的秩序稳定密切相关。平台方需承担起主体责任,加强数据加密、完善安全机制,降低用户账号被盗风险;监管部门则需加大对卡盟黑产的打击力度,斩断密码交易的黑色产业链;而每个用户,都应从“被动防御”转向“主动管理”,将账号安全意识内化为数字生活的基本素养。

卡盟骗密码的层出不穷,本质上是数字时代“安全与便利”矛盾的集中体现。在享受技术带来的便捷时,我们无法回避安全风险的存在。但值得庆幸的是,随着防护技术的升级和用户意识的提升,账号安全的“主动权”正逐渐回归用户手中。账号安全从来不是“选择题”,而是数字生存的“必答题”——唯有筑牢个人防护的“第一道防线”,才能在卡盟骗密的阴影下,守护好数字身份的安全与尊严。