939卡盟后台地址泄露事件近期引发行业高度关注,这一看似单一的技术漏洞,实则暴露了虚拟交易平台在数据安全防护体系中的致命短板。若管理端入口被不法分子获取,轻则导致用户账号批量被盗,重则引发平台数据链断裂,甚至引发行业信任危机。作为连接上游供应商与下游消费者的虚拟商品交易枢纽,939卡盟的后台系统承载着用户身份信息、支付凭证、库存数据等核心资产,其地址泄露绝非简单的“信息暴露”,而是为黑客打开了批量盗取账号的“便捷通道”。

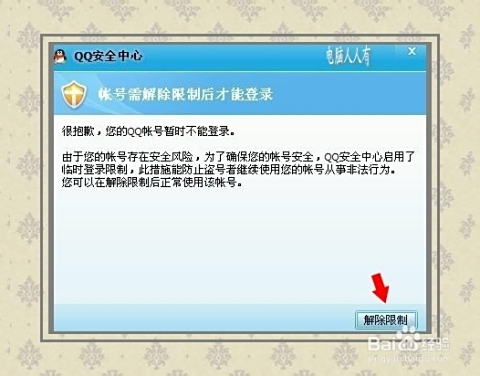

后台地址泄露的本质是权限边界的全面溃败。虚拟交易平台的后台系统通常具备最高权限,可查看用户数据、修改交易状态、操纵资金流向。这类地址通常由动态域名或固定IP路径构成,若因开发阶段的安全疏忽(如使用默认管理路径、未关闭调试接口)或运维阶段的操作失误(如未限制访问IP、将后台地址误暴露于公开日志)导致泄露,不法分子只需通过简单的端口扫描或搜索引擎爬虫即可定位入口。更值得警惕的是,部分平台为追求“便捷管理”,将后台地址与前端域名绑定,甚至未设置二次验证,使得攻击者一旦获取地址,即可通过暴力破解或撞库手段登录管理端。此时,用户账号便如同“无锁的宝库”——黑客可轻易导出用户数据库,批量破解弱密码账号,进而盗取账户内的虚拟商品、余额,甚至冒用用户身份进行诈骗交易。

账号被盗对用户而言绝非“损失几个虚拟道具”那么简单,而是可能引发连锁性的安全风险。939卡盟的用户群体多为游戏玩家、电商从业者等,其账号往往关联多个平台:游戏角色、社交软件、支付工具。一旦主账号被盗,黑客可通过“密码撞库”技术尝试登录用户其他关联平台,导致个人信息、资金安全的全面失守。更隐蔽的风险在于,部分用户习惯在同一平台不同服务中使用相同密码,939卡盟账号被盗可能直接导致其邮箱、社交媒体等核心账号陷落。此外,虚拟商品交易的匿名性也为黑客提供了“洗白”渠道——盗取的游戏币、话费充值卡等可快速通过第三方平台变现,用户追回损失的难度极大。从平台视角看,账号批量被盗将直接摧毁用户信任:一旦939卡盟因安全问题被贴上“高危平台”标签,用户流失、供应商撤资、监管介入将形成恶性循环,最终可能动摇整个平台的生存根基。

防范939卡盟级别的安全事件,需从技术与管理双维度构建“立体防御网”。对平台方而言,后台地址的安全加固应作为“第一道防线”:需彻底摒弃默认管理路径(如“/admin”“/login”),采用随机生成的复杂路径字符串,并通过防火墙设置IP白名单,仅允许特定办公网络访问;同时,后台登录必须启用多因素认证(MFA),结合动态验证码、生物识别等技术,即使地址泄露也能有效阻断非法登录。数据加密同样关键——用户密码需采用不可逆的哈希算法存储,数据库连接信息应加密处理,敏感操作日志需实时监控异常行为(如短时间内多次异地登录)。对用户而言,强化账号安全意识是“最后一道防线”:需避免在939卡盟等平台使用与核心账号相同的密码,定期更换高强度密码,开启登录提醒功能,发现账号异常立即冻结并申诉。行业层面,建立虚拟交易平台安全标准迫在眉睫:监管部门应推动平台定期开展渗透测试,要求公开后台安全架构白皮书,对存在重大漏洞的平台实施整改或下架,倒逼企业将安全投入从“被动响应”转向“主动防御”。

939卡盟事件并非孤例,而是虚拟商品交易行业野蛮生长阶段安全滞后的缩影。随着数字经济规模扩大,虚拟交易平台承载的数据价值持续攀升,黑客攻击手段也日趋专业化——从早期的“撞库盗号”到如今的“供应链攻击”“APT定向攻击”,安全威胁已从“单点突破”演变为“系统对抗”。在此背景下,平台方必须摒弃“重功能、轻安全”的短视思维,将后台地址保护、数据权限管控、应急响应机制纳入核心战略;用户则需树立“账号即资产”的安全认知,主动规避使用弱密码、泄露个人信息等风险行为。唯有平台与用户共同筑牢安全防线,才能让虚拟交易回归“便捷高效”的本质,而非在安全阴影中步履维艰。

虚拟交易的本质是信任的传递,939卡盟事件不应仅作为一次安全警示,更应成为行业重构安全底座的契机——唯有将“后台地址”从简单的管理入口升级为动态防护的核心节点,让用户账号安全从被动补救转向主动防御,才能真正筑牢数字经济的信任基石。