在数字化浪潮席卷全球的今天,网络安全问题日益凸显,成为企业和个人关注的焦点。与此同时,Web渗透测试作为一种专业的安全评估手段,逐渐走进了大众视野。不仅企业需要专业的渗透测试人员来保障系统安全,越来越多的技术爱好者也开始将Web渗透作为副业,既锻炼了技能,又获得了额外的收入。本文将深入探讨Web渗透副业的可行性与实践路径,帮助有兴趣的读者了解这一领域的入门方法、技能要求以及潜在风险。

Web渗透测试,简而言之,是通过模拟黑客攻击的方式,发现并修复Web应用中的安全漏洞。这一过程不仅需要扎实的编程和网络安全知识,还需要敏锐的洞察力和丰富的实战经验。随着互联网的普及和复杂性的增加,Web应用的安全问题愈发多样化和隐蔽化,渗透测试的需求也随之增长。对于有一定技术基础的人来说,将Web渗透作为副业,不仅能够提升自身技能,还能在保障网络安全的同时获得经济回报。

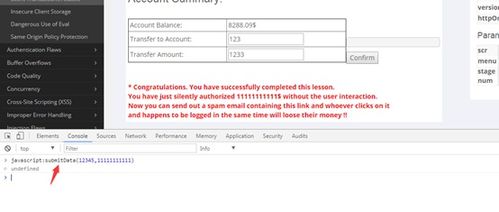

然而,Web渗透副业并非一蹴而就的事情。首先,基础知识的积累是必不可少的。这包括但不限于计算机网络、操作系统、编程语言(如Python、JavaScript)以及常见的Web安全漏洞(如SQL注入、跨站脚本攻击XSS、跨站请求伪造CSRF等)。其次,实战经验的积累同样重要。通过参与各种渗透测试项目,不断磨练自己的技术,才能在副业中游刃有余。

在明确了Web渗透副业的可行性和基本要求后,接下来我们将详细探讨如何系统地学习和实践Web渗透测试。

系统学习与实践路径

-

基础知识学习:

- 计算机网络:了解TCP/IP协议栈、HTTP/HTTPS协议、DNS解析等基本概念。

- 操作系统:熟悉Linux和Windows系统的基本操作和安全特性。

- 编程语言:掌握Python、JavaScript等常用编程语言,能够编写简单的脚本和工具。

- Web安全漏洞:深入学习OWASP Top 10等常见Web安全漏洞的原理和防御措施。

-

实战环境搭建:

- 虚拟机与靶场:使用虚拟机搭建测试环境,利用DVWA、Hack The Box等在线靶场进行实战练习。

- 工具使用:熟练掌握Burp Suite、Nmap、Metasploit等渗透测试工具的使用方法。

-

项目实践:

- 参与开源项目:通过GitHub等平台参与开源安全项目的开发和维护,积累实战经验。

- CTF竞赛:参加各类Capture The Flag(CTF)竞赛,提升解决实际问题的能力。

- 实习与兼职:在有资质的安全公司或团队中实习或兼职,获取真实项目经验。

-

持续学习与进阶:

- 关注行业动态:通过安全论坛、博客、社交媒体等渠道,了解最新的安全漏洞和技术动态。

- 获取认证:考取CEH(Certified Ethical Hacker)、OSCP(Offensive Security Certified Professional)等权威认证,提升专业资质。

技能要求与提升

Web渗透测试对技能的要求较高,以下是一些关键技能及其提升方法:

-

编程能力:

- Python:学习Python的基础语法,掌握网络编程、多线程等高级特性。

- JavaScript:了解前端安全,熟悉DOM操作、AJAX等。

-

网络知识:

- 协议分析:使用Wireshark等工具进行网络协议分析,理解数据包的结构和传输过程。

- 漏洞挖掘:通过Fuzzing等技术手段,发现未知漏洞。

-

工具使用:

- Burp Suite:掌握代理、扫描、重放等功能的用法。

- Nmap:熟悉端口扫描、服务识别等网络探测技术。

-

漏洞利用:

- 脚本编写:编写自动化脚本,提高渗透测试效率。

- 漏洞复现:通过复现公开漏洞,加深对漏洞原理的理解。

潜在风险与注意事项

Web渗透副业虽然前景广阔,但也存在一定的风险和挑战:

-

法律风险:

- 授权问题:进行渗透测试必须获得目标系统的合法授权,否则可能触犯法律。

- 隐私保护:在测试过程中,要严格保护用户数据和隐私,避免信息泄露。

-

技术挑战:

- 复杂环境:实际环境中的Web应用复杂多样,渗透测试难度较高。

- 持续学习:网络安全领域技术更新迅速,需要不断学习新知识。

-

道德伦理:

- 职业操守:作为渗透测试人员,应遵守职业道德,不利用技术进行非法活动。

- 责任担当:发现漏洞后应及时报告,协助修复,避免造成实际损失。

结语

Web渗透副业不仅是一个技术挑战,更是一个职业发展的新方向。通过系统的学习和实践,掌握扎实的渗透测试技能,既能为网络安全贡献力量,又能实现个人价值的提升。然而,在这一过程中,法律意识、道德伦理和技术能力的平衡至关重要。希望本文能为有意进入这一领域的读者提供有价值的参考,助力大家在Web渗透副业的道路上稳步前行。